12 Eylül 2025’te güvenlik araştırmacıları, Petya/NotPetya ailesini andıran ve “HybridPetya” olarak adlandırılan yeni bir fidye yazılımı örneği tespit etti. ESET, örneklerin Şubat 2025’te VirusTotal’a yüklendiğini ve bu varyantın, UEFI tabanlı sistemlerde Secure Boot mekanizmasını baypas etme yeteneği kazandığını bildirdi. HybridPetya, NTFS bölümlerinde dosyaların tümünü değil, dosya sisteminin kalbi sayılan Master File Table’ı (MFT) şifreliyor. The Hacker News

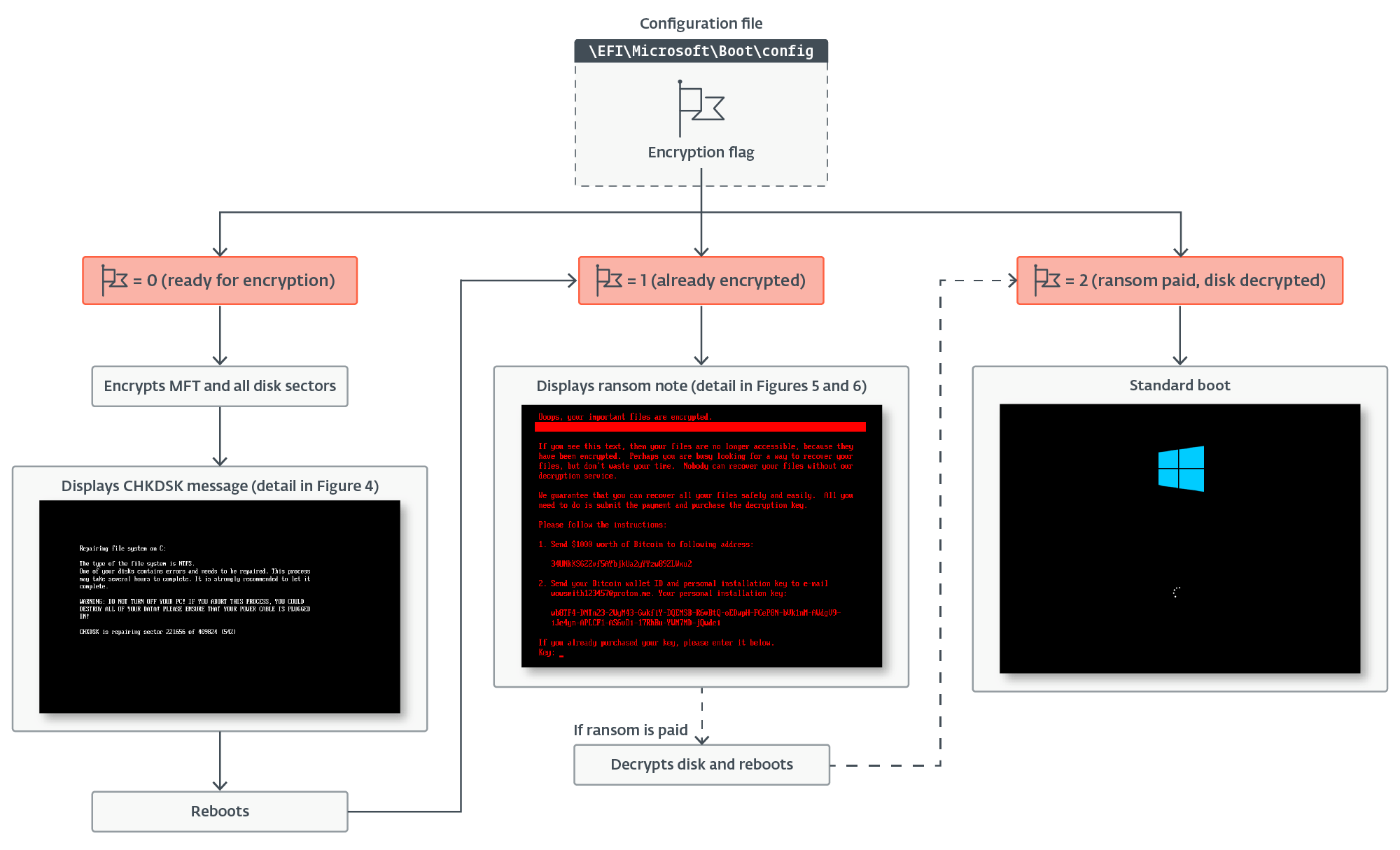

ESET’in teknik analizine göre HybridPetya iki ana bileşenden oluşuyor: kurulum yapan bir “installer” ve önyükleme aşamasında devreye giren bir “bootkit”. Bootkit yapılandırma dosyasındaki bir bayrakla (0=şifrelemeye hazır, 1=şifrelenmiş, 2=fidye ödendi/çözüldü) durum takibi yapıyor; değer 0 ise \EFI\Microsoft\Boot\verify dosyasını Salsa20 ile şifreledikten sonra tüm NTFS bölümlerindeki MFT’yi şifrelemeye geçiyor ve ekranda disk onarımı yapılıyormuş izlenimi veren sahte CHKDSK iletisi gösteriyor. We Live Security

Disk zaten şifreliyse, kurbanın ekranda gördüğü fidye notu 1.000 ABD doları karşılığı Bitcoin talep ediyor; nota girilen “anahtar” doğrulanırsa süreç, \EFI\Microsoft\Boot\counter dosyasındaki sayaca göre çözme aşamasına geçiyor ve daha önce yedeklenen özgün Windows önyükleyicileri geri yükleniyor. THN’nin aktardığına göre fidye adresi şu an boş; Şubat-Mayıs 2025 arasında toplam 183,32 ABD doları tutarında giriş olmuş. The Hacker News

Bazı varyantlarda, UEFI Secure Boot’u baypas için Howyar Reloader adlı UEFI uygulamasındaki (reloader.efi) CVE-2024-7344 uzaktan kod çalıştırma açığı istismar ediliyor. Saldırganlar, bu ikiliyi “bootmgfw.efi” gibi yeniden adlandırıp, cloak.dat adlı özel biçimli bir dosya aracılığıyla şifrelenmiş bootkit’i yükletiyor. Microsoft, Ocak 2025’te yayımladığı güncellemeler kapsamında savunmasız ikilinin imzasını geri aldı. The Hacker News

ESET telemetrisi, HybridPetya’nın “vahşi doğada” kullanıldığına dair bir kanıt bulmadı; ayrıca kısa süre önce araştırmacı Aleksandra “Hasherezade” Doniec’in paylaştığı UEFI Petya PoC çalışmasıyla bir ilişki ihtimalinden söz edilse de, HybridPetya’nın da bir tür PoC olabileceği değerlendiriliyor. Yine de bu örnek, BlackLotus (CVE-2022-21894), BootKitty (LogoFail) ve Hyper-V Backdoor PoC (CVE-2020-26200) gibi Secure Boot baypası yapan bilinen UEFI bootkit örneklerinin arasına katılıyor